Los bots del perfil de Facebook de Sanidad eran parte de una red global que encaja en el patrón de las estafas sexuales

Una red de varios centenares de cuentas falsas infló las estadísticas de 'me gusta' del perfil del Ministerio de Sanidad en Facebook la pasada semana. La red social ha eliminado las cuentas tras “investigar la información compartida por el Gobierno” y, aunque no ha informado todavía de la procedencia de las cuentas fraudulentas, ha apuntado que su actividad no se redujo a la página de Sanidad, sino que formaban parte de una red global que también actuó en perfiles de otros países. Este detalle coincide con una teoría que señala que el origen de la intoxicación no está en el Gobierno (como ha denunciado la oposición) pero tampoco en un ataque 'de falsa bandera', basado en una operación para desgastar el Ejecutivo en la que alguien pagó por la acción de las cuentas falsas con el único objetivo de denunciarlo después.

“Ni la campaña de desinformación por parte de la extrema derecha que dice que son bots controlados por el Gobierno ni la teoría de la falsa bandera que ha surgido desde el otro lado se ajustan a lo que se ha podido ver aquí ni a cómo funciona normalmente Facebook”, señala Marcelino Madrigal, experto informático con un amplio bagaje en la investigación de perfiles en redes sociales y cuyo trabajo en este sentido le ha llevado incluso a comparecer en el Congreso de los Diputados tras destapar varias redes de pornografía infantil. Según explica este experto, el verdadero objetivo de la red de cuentas falsas podía ser perpetrar phishings, estafas y extorsiones de base sexual.

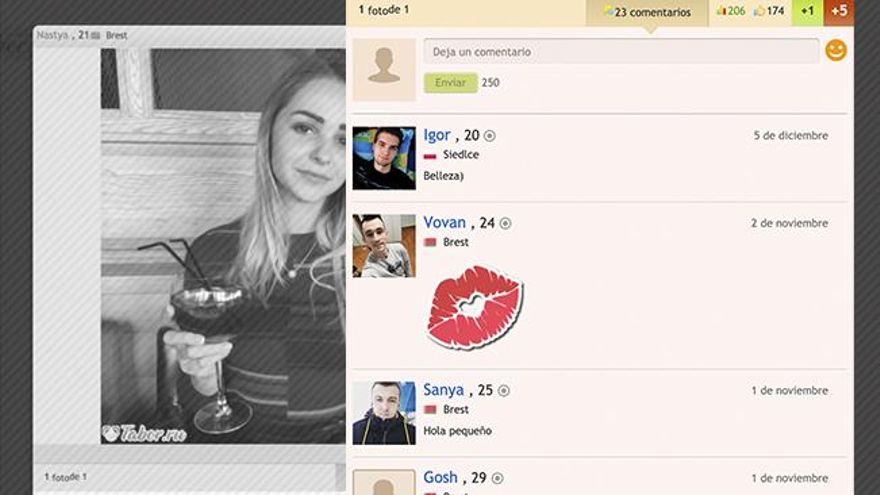

Facebook ha eliminado ya todo rastro de la actividad de las cuentas falsas. No obstante, durante los días que han estado activas se han podido contrastar algunos detalles sobre las características de la red. Lo más llamativo es que todas las cuentas fingían ser mujeres jóvenes con nombres extranjeros. Todas habían sido creadas recientemente, sobre todo entre los días 16 y 17 de abril.

Según pudo comprobar eldiario.es mientras estos perfiles estuvieron activos, la única información personal que contenían la mayoría de ellos era la foto de una mujer joven. En un gran número de casos, la búsqueda inversa de esas imágenes (la consulta que revela en qué otras páginas de Internet se habían publicado esas fotos con anterioridad) apuntaba a páginas de citas rusas. Los perfiles recién creados en Facebook usaban fotos tomadas de esas páginas, que podían haber sido subidas por sus usuarias reales o también robadas de otros lugares.

“La o las personas que hayan creado esta red han empleado tiempo y dinero en montarla. Lo que buscan es ganar dinero”, explica Madrigal en conversación con eldiario.es. “Eso lo pueden hacer de varias maneras, como mandando enlaces [phishing], a través de la sextorsión... en el momento en el que tú interactúas con uno de esos perfiles, porque le añades como amigo o le escribes, ya has mordido el anzuelo, estás expuesto y van a por ti”, detalla el experto sobre las tácticas de los cibercriminales.

“En Facebook las estafas y extorsiones sexuales son habituales”, añade. Esta práctica, también denominada sextorsión, consiste en recopilar fotos y vídeos de contenido íntimo de la víctima para luego chantajearla a cambio de no hacerlos públicos (si se es objetivo de este delito, la recomendación de las fuerzas de seguridad es no pagar y denunciar). Otra de las formas de monetizar estos perfiles falsos, como explica el experto, es el phishing. Este se basa en engañar al usuario para que clique e introduzca datos personales o bancarios en una página fraudulenta que se hace pasar por un tercero. Una forma de hacerlo es convencer a la víctima de que dicha web es un portal de comercio online de confianza, por ejemplo.

El beneficio que los cibercriminales pueden obtener gracias a las estafas descritas es mucho más alto del precio al que se paga el kilo de 'likes' en las múltiples páginas de Internet que venden interacciones de Facebook falsas, expone: “Cuando montas una red de estas características, no la tiras en hacer 'likes' al Ministerio de Sanidad, pero tampoco en un ataque 'de falsa bandera', porque se puede detectar muy fácilmente y te arriesgas a perderla”.

Esto es justo lo que ha pasado, ya que aparecer en la página del Ministerio de Sanidad ha supuesto el suicidio de la red fraudulenta. Tras la denuncia del Gobierno del pasado viernes, Facebook ha investigado la red, ha descubierto la trampa y ha volatilizado todos los perfiles falsos. Según asegura la red social, los cibercriminales pudieron saltarse sus controles gracias a una alta frecuencia de creación de perfiles, que se dieron de alta tan rápido que burlaron los algoritmos de detección. Facebook asegura que actualizará sus métodos para impedir este tipo de comportamiento en el futuro, por lo que los creadores de la red también habrían malgastado esta bala de cara al futuro. Entonces, ¿qué llevó al enjambre de cuentas falsas a reaccionar a las publicaciones del Ministerio de Sanidad español y arriesgarse a ser detectada?

¿Por qué apareció esta red en el perfil del Ministerio de Sanidad?

“Es pronto para saberlo con exactitud y, además, el único que tiene todos los datos es Facebook, que deberá decir por qué consiente que haya redes como esta pululando por la plataforma”, señala Madrigal. No obstante, apunta que todo podría ser “un error en la programación de los bots” (cuentas cuyo comportamiento es automatizado para ser operadas en bloque por una persona). “Hay un hecho que está claro, que es que gran parte de la red era nueva, porque los perfiles estaban creados entre el 16 y el 17 de abril. Creo que simplemente la estaban llenando de contenido y se vieron atraídos por los vídeos de Sanidad porque están siendo promocionados por Facebook”, revela.

Una de las medidas que ha adoptado la red social de Mark Zuckerberg para evitar los bulos en la plataforma es dar mayor visibilidad a las publicaciones de las instituciones oficiales. “Desde que la COVID-19 fue declarada una emergencia de salud pública global en enero, hemos estado trabajando para conectar a las personas con información veraz de expertos en salud”, explicó Guy Ronsen, uno de los directivos de la multinacional, en un comunicado emitido hace justo una semana: “Desde entonces hemos dirigido a más de 2.000 millones de personas a recursos de la OMS y otras autoridades sanitarias a través de nuestro Centro de Información COVID-19 y ventanas emergentes en Facebook e Instagram”.

Una de las formas en las que Facebook redirecciona a los usuarios hacia las páginas sanitarias oficiales es a través del impulso algorítmico de los perfiles de las instituciones como el Ministerio de Sanidad español. Una explicación de por qué la red fraudulenta dedicada a la extorsión pudo acabar en la página del Ministerio es que es una de las páginas promocionadas de esta forma por la red social.

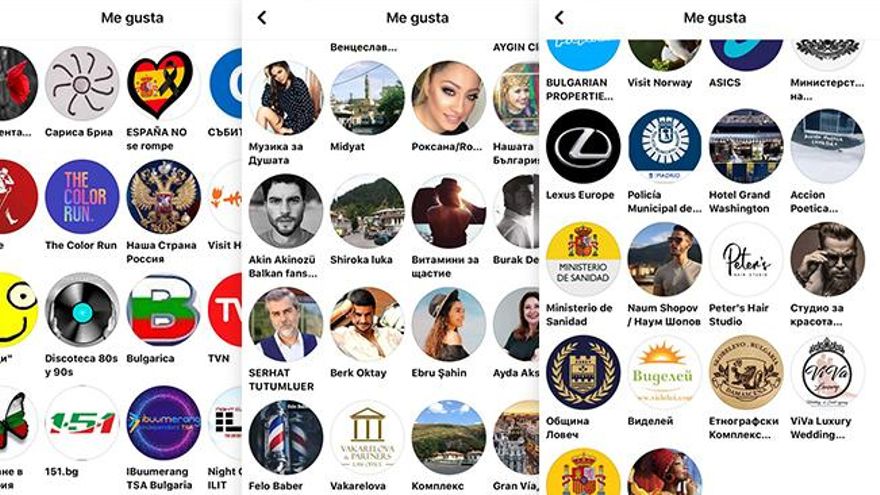

Otra pista es el hecho de que algunos de los perfiles de la red que interactuaron con el Ministerio sí habían tenido tiempo de tener más actividad antes de ser eliminadas por Facebook. Interaccionaron con páginas de todo tipo, como las de tiendas de ropa, hoteles de lujo, la de la Policía, o la de embajadas españolas de otros países, como la de Sofía (Bulgaria). Se trata de un comportamiento habitual en las redes que tienen como fin la extorsión sexual y otras actividades ilegales, puesto que el objetivo es hacerse pasar por personas reales.

“Los creadores de los bots buscan sus víctimas donde pueden. Lo intentan donde creen que van a encontrar varones. Por eso le dan 'like' a páginas de todo tipo. Para mí lo que ha pasado con la página del Ministerio ha sido una metedura de pata de la persona o personas que controlaban esta red. En cualquier caso Facebook, con todos los controles que se supone que tienen, no debería permitir que existan redes de bots tan claras intoxicando por ahí”, concluye Madrigal.

10